索尼互动娱乐公司(Sony)已通知现任和前任员工及其家人,网络安全漏洞暴露了个人信息。

该公司向大约;6800人,确认入侵发生在未经授权的一方利用MOVEit Transfer平台中的零日漏洞之后。

零点是

CVE-2023-34362

,一个导致远程代码执行的严重性SQL注入缺陷,被中的Clop勒索软件利用;

大规模袭击

;这损害了世界各地的许多组织。

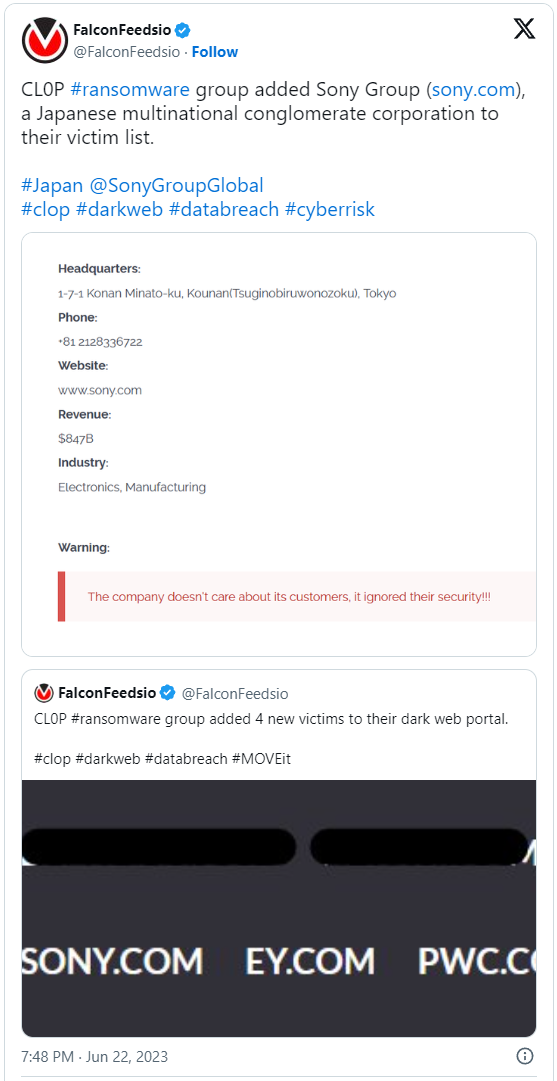

Clop勒索软件团伙在6月底将索尼集团列入受害者名单。然而,该公司直到现在才发表公开声明。

根据数据泄露通知;妥协发生在5月28日,也就是索尼从;Progress Software(MOVEit供应商)关于该缺陷的投诉,但它是在6月初被发现的。

“2023年6月2日,[我们]发现了未经授权的下载,立即使平台离线,并修复了该漏洞。”;

阅读通知

。

“随后在外部网络安全专家的协助下展开了调查。我们还通知了执法部门。”;索尼在数据泄露通知中表示。

索尼表示,该事件仅限于特定的软件平台,对其任何其他系统都没有影响。

不过,属于;

美国有6791人

.被妥协了。该公司已经单独确定了暴露的细节,并在每封信中列出了这些细节,但在提交给缅因州总检察长办公室的通知样本中,它受到了审查。

通知接收者现在可以通过Equifax获得信用监控和身份恢复服务,他们可以使用自己的唯一代码访问该服务,直到2024年2月29日。

索尼;s最近的违规行为

上个月底,在黑客论坛上指控索尼再次遭到入侵,3.14 GB的数据从该公司被盗后;该公司回应称,正在调查这些索赔。

泄露的数据集至少

两名单独的威胁行为者被拘留

,包含SonarQube平台、证书、创建者云、事件响应策略、用于生成许可证的设备模拟器等的详细信息。

索尼发言人与BleepingComputer分享了以下声明,该声明证实了有限的安全漏洞:

索尼公司一直在调查最近有关索尼公司安全事件的公开声明。我们正在与第三方取证专家合作,并已确定位于日本的一台服务器上的活动,该服务器用于娱乐、技术和服务(ET&;S)业务的内部测试。

在调查进行期间,索尼已将该服务器脱机。目前没有迹象表明客户或业务合作伙伴的数据存储在受影响的服务器上,也没有迹象表明任何其他索尼系统受到影响。索尼的运营没有受到任何不利影响。

这证实了索尼在过去四个月里遭遇了两次安全漏洞。

如若转载,请注明出处:https://www.ozabc.com/un/536907.html