LockBit 勒索软件团伙再次开始使用基于其他操作的加密器,这次切换到基于泄露的 Conti 勒索软件源代码的加密器。

自推出以来,LockBit 操作对其加密器进行了多次迭代,从自定义加密器开始,到 LockBit 3.0(又名 LockBit Black),它源自 BlackMatter 帮派的源代码。

本周,网络安全集体 VX-Underground 首次报告说,勒索软件团伙现在正在使用一种名为“LockBit Green”的新加密器,该加密器基于现已解散的 Conti 团伙泄露的源代码。

Conti 勒索软件团伙在因 170,000 条内部消息及其加密器源代码泄露而导致一系列令人尴尬的数据泄露后关闭。

源代码泄露后不久,其他黑客组织开始利用它来创建自己的加密器,其中一些具有讽刺意味的是被用来对付俄罗斯公司。

看看 LockBit Green

自从 LockBit Green 的消息公开后,研究人员发现了在 VirusTotal 和其他恶意软件共享网站上流传的新加密器样本。

一位名为 CyberGeeksTech 的恶意软件分析师对 LockBit Green 样本进行了逆向工程,并告诉 OZABC,它肯定是基于他们之前分析过的 Conti 加密器。

“我分析了样本,它 100% 基于 Conti 源代码,”研究人员告诉 OZABC。

“解密算法只是相似性的一个例子。他们选择基于 Conti 构建有效载荷很奇怪,他们有一段时间有自己的加密器。”

网络安全公司 PRODAFT 还分享了他们发现的 LockBit Green 样本的四个 MD5 哈希值,包括可以检测新变体的 Yara 规则。

PRODA英国《金融时报》告诉 OZABC,他们知道至少有 5 名受害者受到了使用新的 LockBit Green 变体的攻击。

OZABC 测试了 PRODAFT 共享的样本之一,它使用与以前的 Conti 加密器相同的命令行参数。

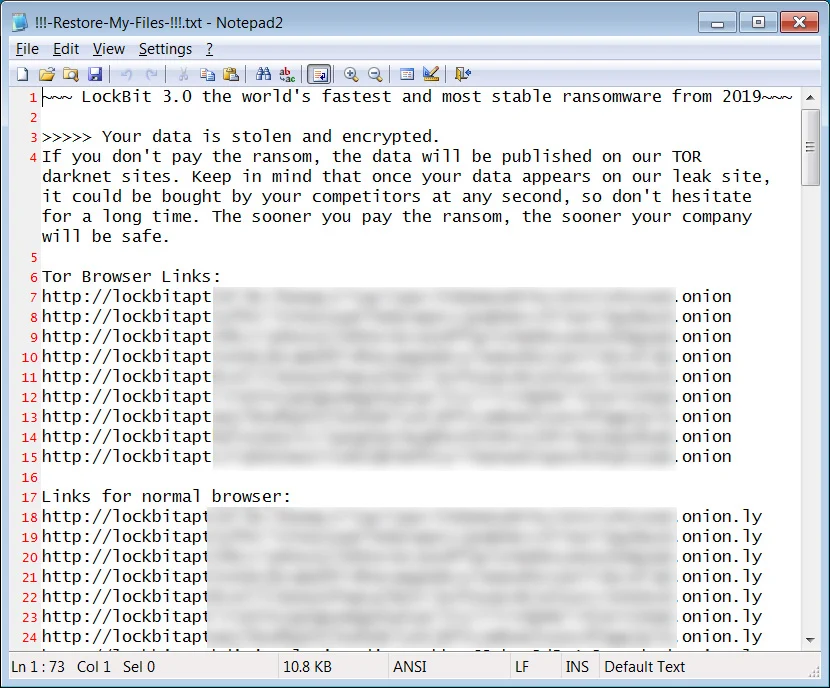

赎金票据已修改为使用 LockBit 3.0 赎金票据而不是 Conti 的格式,如下所示。

但是,我们注意到的一个变化是 LockBit Green 使用的似乎是随机扩展名,而不是标准的 .lockbit 扩展名。

来源:OZABC

虽然不清楚为什么 LockBit 操作使用基于 Conti 的新加密器,而他们以前的加密器工作正常,但 PRODAFT 可能有答案。

“我们特别注意到,前 Conti 成员在公告发布后更喜欢 LockBit Green。他们可能对使用基于 conti 的勒索软件感到舒服,”PRODAFT 告诉 OZABC。

如若转载,请注明出处:https://www.ozabc.com/it/534784.html