许多在线商店公开了公共文件夹中的私人备份,包括内部帐户密码,可以利用这些备份来接管电子商务网站并勒索所有者。

根据网站安全公司 Sansec 的一项研究,大约 12% 的在线商店由于人为错误或疏忽而忘记了公共文件夹中的备份。

该研究检查了 2,037 家不同规模的商店,发现 250 家 (12.3%) 公开了公共 Web 文件夹中的 ZIP、SQL 和 TAR 存档,无需身份验证即可自由访问。

档案似乎是包含数据库密码、秘密管理员 URL、内部 API 密钥和客户 PII(个人身份信息)的备份。

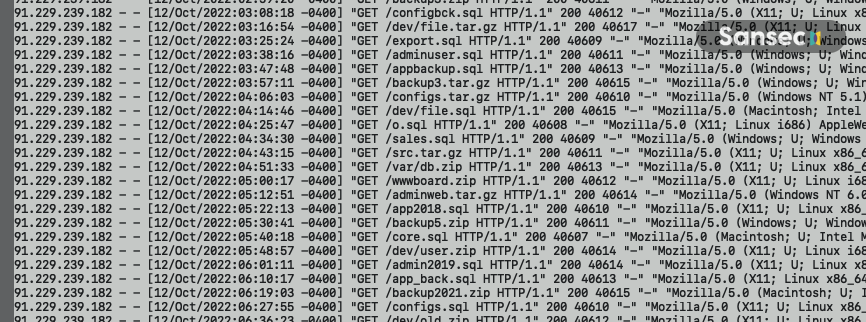

在同一份报告中,Sansec 解释说,其分析师观察到攻击者的持续活动,这些攻击者启动自动扫描,试图查明这些备份并实施破坏。

“网络犯罪分子正在积极扫描这些备份,因为它们包含密码和其他敏感信息,”Sansec 报告中写道。

“暴露的秘密已被用来控制商店、勒索商家和拦截客户付款。”

威胁行为者根据站点名称和公共 DNS 数据在目标站点上尝试各种可能的备份名称组合,例如“/db/staging-SITENAME.zip”。

由于运行这些探测的成本很低,并且不会影响目标商店的性能,因此威胁行为者可以进行整整几周,直到他们找到备份。

Sansec 报告说看到了这些攻击的多个源 IP,因此威胁参与者很清楚暴露备份的存在,并且他们中的许多人正试图利用。

如果暴露的备份包含管理员详细信息、主数据库密码或员工帐户,攻击者可以使用它们来访问站点并窃取数据或执行破坏性攻击。

检查您的网站!

Sansec 敦促网站所有者定期检查他们的网站是否有意外暴露的数据和备份。

如果您公开了网站备份,请立即重置管理员帐户和数据库密码,并在所有员工帐户上启用 2FA。

此外,检查网络服务器日志以查看备份是否由第三方下载,并检查管理员帐户活动日志以识别外部访问和恶意行为的迹象。

Sansec 建议网站管理员将网络服务器配置为在日常操作不需要时限制对存档文件的访问,以防止数据泄露。

此外,使用 Adobe Commerce 平台的用户应使用“不可变存储”功能。

如若转载,请注明出处:https://www.ozabc.com/it/534699.html